Table des matières

Serveur Mail Communautaire

1. Principes et inspirations

Objectifs

L’idée est de créer un serveur (GNU/Linux) militant commun, permettant d’héberger des mails. À l'heure actuelle, on peut déjà recevoir et envoyer des mails, avec des adresses type mon_nom@anarcha.pink

Cette documentation est mise à disposition pour permettre, à toute personne souhaitant rejoindre le groupe, de comprendre les étapes et de voir où nous en sommes.

Ateliers

Les ateliers ont lieu un dimanche sur deux (en gros) au Reset. Toutes les personnes sont les bienvenues, sous reserve d'avoir lu -a minima- le wiki du projet (cette page), et de ~correspondre aux prérequis. On essaie vraiment de garder ces prérequis au plus bas.

- savoir utiliser la ligne de commande, c'est-à-dire une interface en mode texte. Donc il faut ouvrir un terminal (modalités différentes en fonction du système d'exploitation)

- savoir avoir et utiliser SSH (présent par défaut sur les machines GNU/Linux, Mac; sur les Windows il faut avoir recours à PuTTY)

- avoir un compte sur la machine (à demander lors des ateliers)

Cible actuelle

Méthode d'installation et d'administration collaboratives

Il y a un fichier Changelog présent dans le répertoire /home de chaque personne sur le serveur. Il faut le maintenir à jour pour savoir qui a fait quoi et quand, cela permet de garder une trace du travail effectué.

Le logiciel metche tourne sur le serveur afin d'envoyer à root toutes les modifications effectuées, les mises à jours logicielles disponibles, etc.

L'alias root est défini dans /etc/aliases et sert à contacter les admin du serveur.

Lors des ateliers nous utilisons tmux, un multiplexeur de terminal, afin de permettre à plusieurs personnes d'utiliser le même terminal en lecture/écriture pour que tout⋅e⋅s voient les actions sur le serveur et puissent, à tour de rôle, envoyer au serveur des commandes.

Après s'être connecté⋅e par ssh, pour créer une session tmux (voir tutoriel) :

$ tmux new -s session_name

$ tmux -S /tmp/sessions.tmux new

pour se connecter à une session en cours

$ tmux -S /tmp/sessions.tmux attach-session

Attention, toutes les actions effectuées apparaîtront comme étant celles de la personne ayant démarré la session partagée.

Voir aussi adminsys

2. Logiciels utilisés

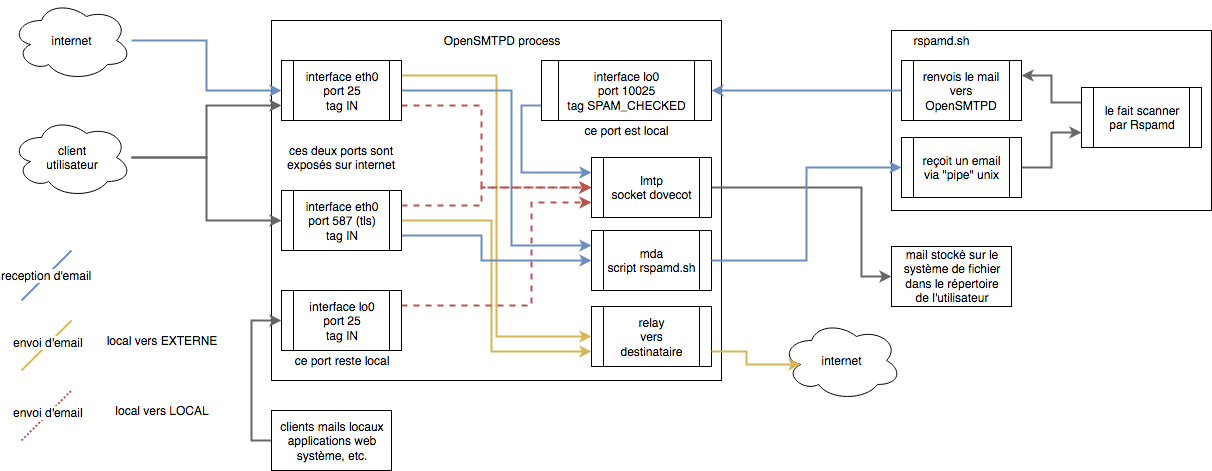

Envoi/Réception des mails

SMTP (Simple Mail Transfer Protocol) est le protocole qui permet d'envoyer des mails.

Dans notre cas, nous utilisons opensmtpd.

Gestion des boites mails

Chiffrement

On utilise le protocole de chiffrement TLS (Transport Layer Security) dans les versions 1.1 et 1.2

Pour cela, nous utilisons letsencrypt

Antispam

On utilise rspamd pour faire de l'antispam.Site officiel

Anti-antispam

On utilise le protocole DKIM pour prouver qu'on est légitime à envoyer un email, on contrôle la zone DNS et la clé privée associée. On utilise dkimproxy pour cela.

Authentification

Nous n'avons peur de rien et, pour gérer les autorisations et droits d'accès, nous utiliseront un annuaire ldap,

Cet annuaire sera utilisé par nsswitch et libpam-ldapd pour interroger le répertoire (et garder en cache les credentials afin d'éviter une surcharge du serveur).

3. Ressources

Vous pouvez tenter de retrouver des infos sur le pad.